Ein Entwickler hat kürzlich den Spieleklassiker Doom vollständig in DNS-TXT-Records verpackt und direkt aus dem DNS-Speicher geladen – ohne dass dabei eine einzige Datei auf der Festplatte landet.

Was wie ein harmloses Experiment klingt, zeigt ein reales und ernstzunehmendes Angriffsszenario: Dieselbe Technik funktioniert genauso mit Ransomware oder C2-Payloads. Herkömmliche Firewalls und Anivirenlösungen haben dabei schlicht keine Chance – Port 53 ist fast überall offen, und dateilose Angriffe hinterlassen nichts zum Scannen.

BlueShield Umbrella schließt genau diese Lücke: Die Lösung analysiert nicht nur, wohin eine DNS-Anfrage geht, sondern auch was übertragen wird – inklusive High-Entropy TXT-Records, Base64-Chunks, File-Magic-Byte-Fingerprinting und automatischer Risikoeinstufung verdächtiger Infrastrukturen. Legitime Dienste wie SPF, DKIM oder DMARC bleiben dabei unberührt.

Das Whitepaper dazu finden Sie hier.

Atera Autopilot bringt künstliche Intelligenz direkt in den IT-Support und hebt das klassische RMM- und Helpdesk-Modell auf ein neues Level. Statt nur Tickets zu verwalten oder Skripte manuell auszuführen, agiert Autopilot als autonomer IT-Agent innerhalb der Atera-Plattform. Das Ziel ist klar: weniger manuelle Routinearbeit, schnellere Reaktionszeiten und eine deutlich höhere Servicequalität für Endanwender.

Im Alltag bedeutet das vor allem Entlastung. Viele Supportanfragen drehen sich um wiederkehrende Themen wie Passwortprobleme, Softwareinstallationen, Performance-Fragen oder einfache Fehlermeldungen. Genau hier setzt Autopilot an. Die KI beantwortet Anfragen in natürlicher Sprache, greift auf vorhandene Wissensdatenbanken zu und kann – je nach Berechtigung – sogar selbstständig Aktionen ausführen. Damit werden typische First-Level-Tickets automatisiert gelöst, noch bevor ein Techniker eingreifen muss.

Besonders interessant ist die Integration in die bestehende Atera-Umgebung. Autopilot arbeitet nicht isoliert, sondern ist mit RMM, Monitoring, Skripten und dem Helpdesk verzahnt. Das bedeutet: Erkennt das System ein Problem auf einem Gerät, kann es direkt Handlungsvorschläge liefern oder Prozesse anstoßen. Für MSPs und interne IT-Abteilungen reduziert das die Ticket-Flut spürbar und schafft Freiraum für strategische Projekte statt reiner Feuerwehrarbeit.

Ein weiterer Vorteil ist die permanente Verfügbarkeit. Während klassische Supportmodelle an Arbeitszeiten gebunden sind, steht Autopilot rund um die Uhr bereit. Endanwender erhalten sofort eine Rückmeldung, was die Zufriedenheit deutlich steigert. Gleichzeitig werden komplexere Fälle sauber dokumentiert und mit vollständigem Kontext an das IT-Team übergeben. Dadurch geht keine Zeit durch Nachfragen oder fehlende Informationen verloren.

Unterm Strich ist Atera Autopilot kein einfacher Chatbot, sondern ein Schritt in Richtung autonomer IT. Für Unternehmen, die ihre Supportprozesse skalieren möchten, ohne personell stark aufzustocken, bietet die Lösung einen klaren Mehrwert. Gerade im MSP-Umfeld, wo Effizienz, Reaktionszeit und Marge entscheidend sind, kann Autopilot ein echter Wettbewerbsvorteil sein.

Another day, another phish – Warum klassische Sicherheitslösungen bei Phishing versagen

Und wie Blue Shield Umbrella genau dort schützt, wo andere blind sind.

Täglich werden weltweit über 200.000 neue Domains registriert – mehr als 70 % davon gelten als potenziell gefährlich oder dubios. Für herkömmliche Sicherheitslösungen, die auf Blacklists und Reputationsdatenbanken setzen, ist das ein unlösbares Problem: Eine Bedrohung muss erst erkannt, analysiert und katalogisiert werden, bevor überhaupt ein Schutz greifen kann. In diesem Zeitfenster – dem sogenannten Zero-Day-Gap – sind Netzwerke vollkommen ungeschützt.

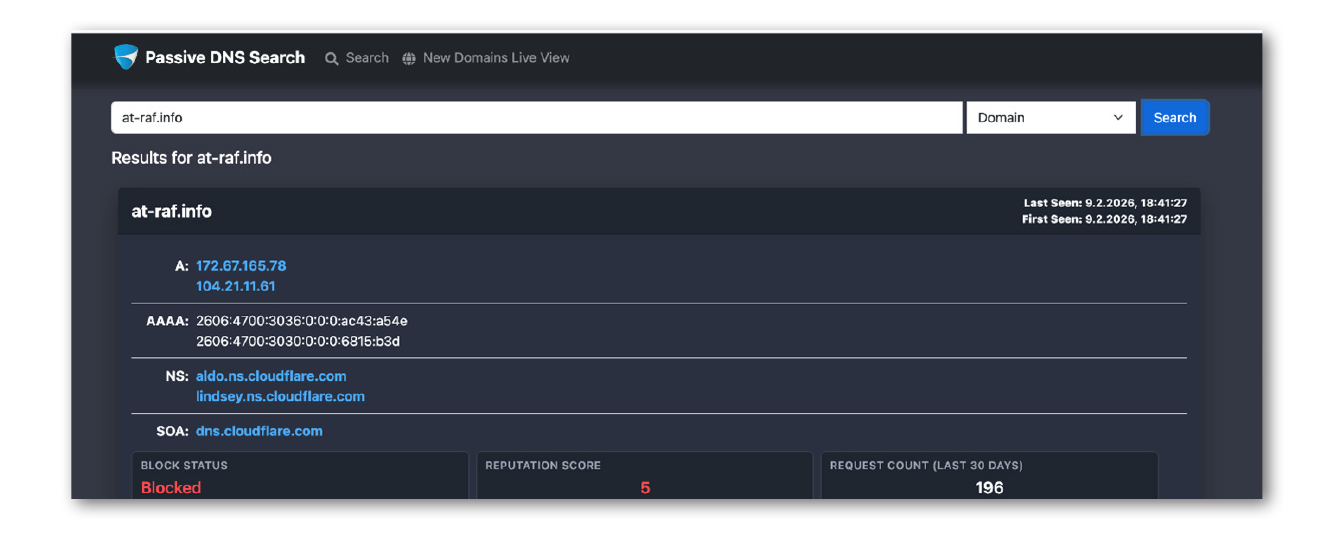

Ein Praxisbeispiel: Phishing-Angriff auf Raiffeisen-Kunden

Wie real diese Gefahr ist, zeigt ein kürzlich dokumentierter Phishing-Angriff auf Kunden der Raiffeisen Bank. Die Angreifer setzten eine täuschend echt wirkende Login-Seite auf, die unter der Domain at-raf.info erreichbar war – ein klassischer Fall von Typosquatting.

Links die echte, rechts die gefakte Seite...

Das erschreckende Ergebnis einer nachträglichen Analyse auf VirusTotal: Keine einzige der 66 führenden internationalen Sicherheits-Engines erkannte die Seite als Bedrohung. Ein „0 von 66"-Resultat – und kein Einzelfall, sondern ein strukturelles Problem signaturbasierter Abwehr.

KI macht Phishing perfekter denn je

Generative KI wie ChatGPT ermöglicht es Angreifern heute, perfekt formulierte, kontextbezogene E-Mails zu erstellen, die selbst geschulte Mitarbeiter kaum von legitimer Kommunikation unterscheiden können. Techniken wie Typosquatting – etwa raiffaisenkosovo.com statt raiffeisen-kosovo.com – nutzen menschliche Wahrnehmungsschwächen gezielt aus. Die Statistik spricht für sich: 92 % aller Cyberangriffe beginnen mit einer Phishing-Mail.

Awareness-Schulungen allein reichen nicht mehr aus. Der Schutz muss auf Infrastrukturebene greifen – bevor ein Mitarbeiter überhaupt mit einer gefährlichen Seite interagieren kann.

Blue Shield Umbrella: Schutz durch Whitelisting statt Blacklisting

Blue Shield Umbrella verfolgt einen radikal anderen Ansatz: ein dynamisches AllowList-Only-Verfahren auf Basis eines Zero-Trust-Modells. Der entscheidende Unterschied liegt in der Behandlung des Unbekannten:

- Herkömmliche Lösungen: Unbekannte Domains werden durchgelassen, solange keine negativen Informationen vorliegen.

- Blue Shield Umbrella: Jede Domain, IP und jeder Authoritative Server wird blockiert, der dem System nicht explizit als sicher bekannt ist.

Im konkreten Fall der Raiffeisen-Phishing-Seite hat Blue Shield Umbrella die Domain at-raf.info erkannt und mit einem Reputation Score von 5 sofort geblockt – während 66 internationale Sicherheits-Engines blind blieben.

Fazit

„Another day, another phish" muss kein Schicksal sein. Blue Shield Umbrella sieht dort hin, wo andere wegschauen, und macht die DNS-Ebene zur stärksten Verteidigungslinie Ihrer IT-Infrastruktur.

Mit Version 2026.1 (veröffentlicht am 9. Februar 2026) hält erstmals Agentic AI Einzug in SolarWinds Observability Self-Hosted. Der KI-Agent reagiert auf natürlichsprachige Eingaben und liefert Antworten basierend auf der Analyse Ihrer überwachten Umgebung sowie der technischen Dokumentation von SolarWinds.

Neben dem AI Agent bringt das Release eine Vielzahl weiterer Neuerungen mit – hier die wichtigsten im Überblick:

Meistgefragte Features

All Active Alerts Dashboard: Die meistgenutzte Seite wurde auf die neue GUI migriert und bietet nun deutlich mehr Anpassungsmöglichkeiten als die Legacy-Version.

Switch Stack für Juniper: Umfassende Sichtbarkeit für Juniper Virtual Chassis – inklusive Stack-Topologie, Member-Status, Hardware-Health und Ring-Redundanz.

DHCP KEA Support: Die DHCP-Server-Funktionalität unterstützt nun KEA zur Verwaltung von DHCP-Scopes und IP-Adress-Leases.

Server-Konfigurationsvergleich: Konfigurationen zweier überwachter Server können jetzt direkt miteinander verglichen werden.

AWS Elastic Kubernetes Service: Dieses Release unterstützt Amazon EKS (Elastic Kubernetes Service).

Erweiterte Cloud-Unterstützung

Erweiterter Support für Cloud-Entitäten bei Azure, AWS und GCP:

| Azure | AWS | GCP |

| Functions | Lambda, EKS | Load Balancer, MySQL, PostgreSQL |

Plattform & Benutzeroberfläche

SolarWinds Incident Response: Alerts aus Observability Self-Hosted können nun direkt an SolarWinds Incident Response (ehemals Squadcast) gesendet werden.

Network Routing Insights: End-to-End-Routing-Visualisierung durch Korrelation von Routing-Pfaden über Layer 2 und Layer 3 hinweg, inklusive Next-Hop, Peer, Interface und VRF.

CUCM v15.x Support: VoIP- und Netzwerkqualitätsmanagement unterstützt jetzt Cisco Unified Communications Manager v15.x.

Risikoanalyse – Exploitability Score: Das Vulnerability & Risk Dashboard zeigt nun erweiterte Risk Scores mit der EPSS-Metrik. Schwachstellen werden nicht nur nach Schweregrad, sondern auch nach realer Ausnutzungswahrscheinlichkeit bewertet.

Recent Log Events Widget: Alle Nodes mit Log Analyzer oder Log Viewer erhalten ein Widget mit aktuellen Log-Events, filterbar nach Typ und Schweregrad.

Custom Banners: Möglichkeit, In-Product-Banner für Upgrade-Hinweise, Datenklassifizierung, Deployment-Identifikation oder bekannte Probleme zu erstellen.

Intelligent Map Updates: Bulk-Bearbeitung mehrerer Verbindungen, Import von Network Atlas Maps, anpassbare Icons und Farben für Hyperlinks sowie das Ausblenden automatisch generierter Topologie-Verbindungen.

Node Status bei fehlgeschlagenen Credentials: Bei fehlgeschlagenen Zugangsdaten wird der Node-Status automatisch aktualisiert, um auf weiteren Untersuchungsbedarf hinzuweisen.

Upgrade-Empfehlung

Wir empfehlen allen Kunden das Update auf Version 2026.1, um von den neuesten Features, Bugfixes und Sicherheitsverbesserungen zu profitieren. Die aktualisierten Produktversionen stehen im SolarWinds Customer Portal zum Download bereit.

Gerne unterstützen wir Sie bei der Planung und Durchführung des Upgrades. Kontaktieren Sie uns jederzeit!

Weitere Infos bzw. die Release-Notes finden Sie hier.

🏆 Wir freuen uns sehr, bekannt geben zu dürfen, dass die RamgeSoft bei den SolarWinds Annual Partner Awards 2025 als Gewinner ausgezeichnet wurde.

Diese Auszeichnung unterstreicht das Engagement unseres Teams, unseren Kunden echten Mehrwert, Innovation und nachhaltigen Erfolg zu bieten. Wir sind stolz darauf, Teil der starken SolarWinds-Partner-Community zu sein und schätzen die enge Zusammenarbeit, die solche Erfolge überhaupt möglich macht.

Ein großes Dankeschön an unser Team und an unsere Kunden, die zu diesem Erfolg beigetragen haben. 🚀. Ohne Euch wäre das nicht möglich gewesen!

HashtagSolarWindsPartners HashtagSolarWindsPartnerAwards HashtagPartnerSummit2026